Trong quý I/2018, một số lượng lớn các cuộc tấn công khai thác lỗ hổng đã được tìm thấy, nhắm đến các ứng dụng phổ biến thuộc Microsoft Office. Theo các chuyên gia Kaspersky Lab, đây có thể là giai đoạn đỉnh điểm của một xu hướng lâu dài.

Ít nhất 10 lỗ hổng trong phần mềm Microsoft Office được tìm thấy trong năm 2017 - 2018, trong khi đó chỉ hai lỗ hổng zero-day được tìm thấy ở Adobe Flash trong cùng khoảng thời gian.

Để tránh nguy cơ bị lây nhiễm, người dùng nên:

- Luôn cập nhật phần mềm được cài đặt trên PC của bạn và bật tính năng tự động cập nhật nếu có.

- Sử dụng các giải pháp bảo mật mạnh mẽ, có các tính năng đặc biệt để bảo vệ chống lại khai thác, chẳng hạn như phòng chống khai thác tự động.

- Thường xuyên quét hệ thống để kiểm tra các trường hợp lây nhiễm có thể xảy ra và đảm bảo bạn luôn cập nhật tất cả phần mềm.

- Các doanh nghiệp nên sử dụng giải pháp bảo mật cung cấp bảo vệ trước lỗ hổng, quản lý bản vá chẳng hạn như Kaspersky Endpoint Security for Business. Thành phần phòng, chống khai thác giám sát các hành động đáng ngờ của các ứng dụng và chặn các tệp thực thi độc hại.

Bên cạnh đó, các nhà nghiên cứu tại Kaspersky Lab đã tiến hành nghiên cứu trên nhiều thiết bị theo dõi thú cưng (pet tracker) và phát hiện ra rất nhiều lỗ hổng cho phép tội phạm hack thiết bị, trộm thú cưng hoặc thậm chí đánh cắp nhiều dữ liệu cá nhân nhạy cảm.

Các nhà nghiên cứu Kaspersky Lab đã phát hiện ra các lỗ hổng sau đây trên một số nhãn hiệu theo dõi thú cưng phổ biến:

- Bluetooth không yêu cầu xác thực kết nối.

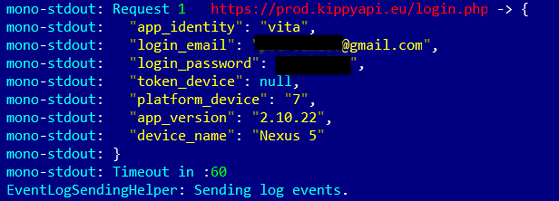

- Ứng dụng theo dõi và ứng dụng truyền dữ liệu nhạy cảm như tên, email và tọa độ của chủ sở hữu.

- Không kiểm tra chứng chỉ máy chủ cho kết nối HTTPS, có thể tạo ra các kịch bản Man-in-the-Middle (khi ai đó chặn lưu lượng truy cập Wi-Fi).

- Mã thông báo (token) và tọa độ ủy quyền có thể được lưu trữ trên thiết bị mà không cần mã hóa.

- Lệnh có thể được gửi đến các trình theo dõi mà không kiểm tra ID người dùng, có nghĩa là chúng có thể được gửi bởi bất kỳ ai, không chỉ riêng từ chủ sở hữu.

Bình luận (0)